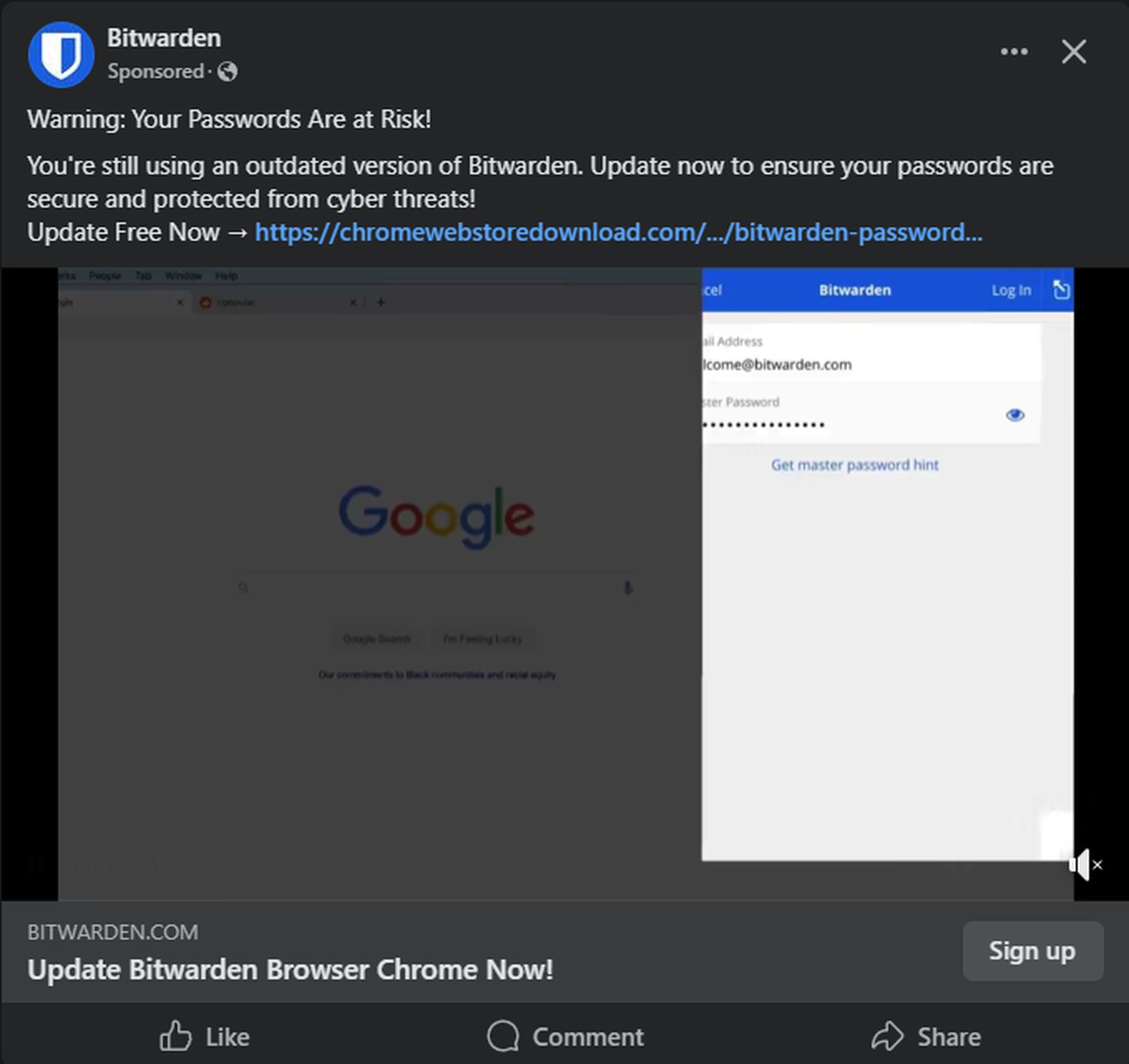

In 2024 heeft zich een verontrustende trend voorgedaan waarbij hackers Facebook-advertenties misbruiken om valse Chrome-extensies te verspreiden die zich voordoen als legitieme wachtwoordbeheerders zoals Bitwarden. Deze geavanceerde malvertisingcampagne speelt in op de angst van gebruikers voor cyberdreigingen en verleidt hen om kwaadaardige software te downloaden.

Hackers misbruiken Facebook-advertenties om valse Chrome-extensies te verspreiden

Bitdefender Labs heeft deze campagnes nauwlettend gevolgd en onthulde dat de nieuwste operatie op 3 november 2024 werd gelanceerd. De aanvallers richten zich op gebruikers van 18 tot 65 jaar in heel Europa en creëren een gevoel van urgentie door te beweren dat gebruikers een cruciale beveiligingsupdate moeten installeren. Door zich voor te doen als een vertrouwd merk, maken ze effectief gebruik van het advertentieplatform van Facebook om het vertrouwen van gebruikers te winnen.

Het misleidende proces begint wanneer gebruikers een Facebook-advertentie tegenkomen die hen waarschuwt dat hun wachtwoorden in gevaar zijn. Als ze op de advertentie klikken, worden ze naar een frauduleuze webpagina geleid die is ontworpen om de officiële Chrome Web Store na te bootsen. In plaats van een veilige download worden gebruikers echter doorgestuurd naar een Google Drive-link waarop een ZIP-bestand staat met de schadelijke extensie. Om het te installeren, moeten gebruikers een gedetailleerd proces volgen waarbij ze de ontwikkelaarsmodus in hun browser inschakelen en de extensie sideloaden, een methode die standaard beveiligingsprotocollen omzeilt.

Hoe de nep-Bitwarden-extensie werkt

Zodra de kwaadaardige extensie is geïnstalleerd, vraagt deze om uitgebreide machtigingen waardoor de gebruikersactiviteit online kan worden onderschept en gemanipuleerd. Zoals uiteengezet in het manifestbestand van de extensie, werkt deze op alle websites en heeft deze toegang tot opslag, cookies en netwerkverzoeken. Hierdoor hebben hackers volledige toegang tot gevoelige informatie. De machtigingen omvatten bijvoorbeeld:

- contextMenu’s

- opslag

- koekjes

- tabbladen

- declaratieveNetRequest

Het achtergrondscript van de extensie initieert een reeks schadelijke activiteiten zodra deze is geïnstalleerd. Het controleert routinematig op Facebook-cookies en haalt essentiële gebruikersgegevens op, inclusief persoonlijke identificatiegegevens en betalingsinformatie die is gekoppeld aan Facebook-advertentieaccounts. De gevoeligheid van de gestolen gegevens kan tot ernstige gevolgen leiden, waaronder identiteitsdiefstal en ongeoorloofde toegang tot financiële rekeningen.

Hack Microsoft wint $ 4 miljoen met Zero Day Quest

Het gebruik van legitieme platforms zoals Facebook en Google Drive verdoezelt de ware aard van de malware. Beveiligingsexperts bevelen verschillende strategieën aan om de risico’s die met deze dreiging gepaard gaan te beperken:

- Controleer extensie-updates via officiële browserwinkels in plaats van op advertenties te klikken.

- Wees voorzichtig met gesponsorde advertenties, vooral advertenties die onmiddellijke updates voor beveiligingshulpmiddelen vragen.

- Controleer de extensiemachtigingen kritisch voordat u deze installeert.

- Maak gebruik van beveiligingsfuncties, zoals het uitschakelen van de ontwikkelaarsmodus wanneer deze niet wordt gebruikt.

- Meld verdachte advertenties onmiddellijk op sociale-mediaplatforms.

- Implementeer een betrouwbare beveiligingsoplossing die phishing-pogingen en ongeautoriseerde extensies detecteert en blokkeert.

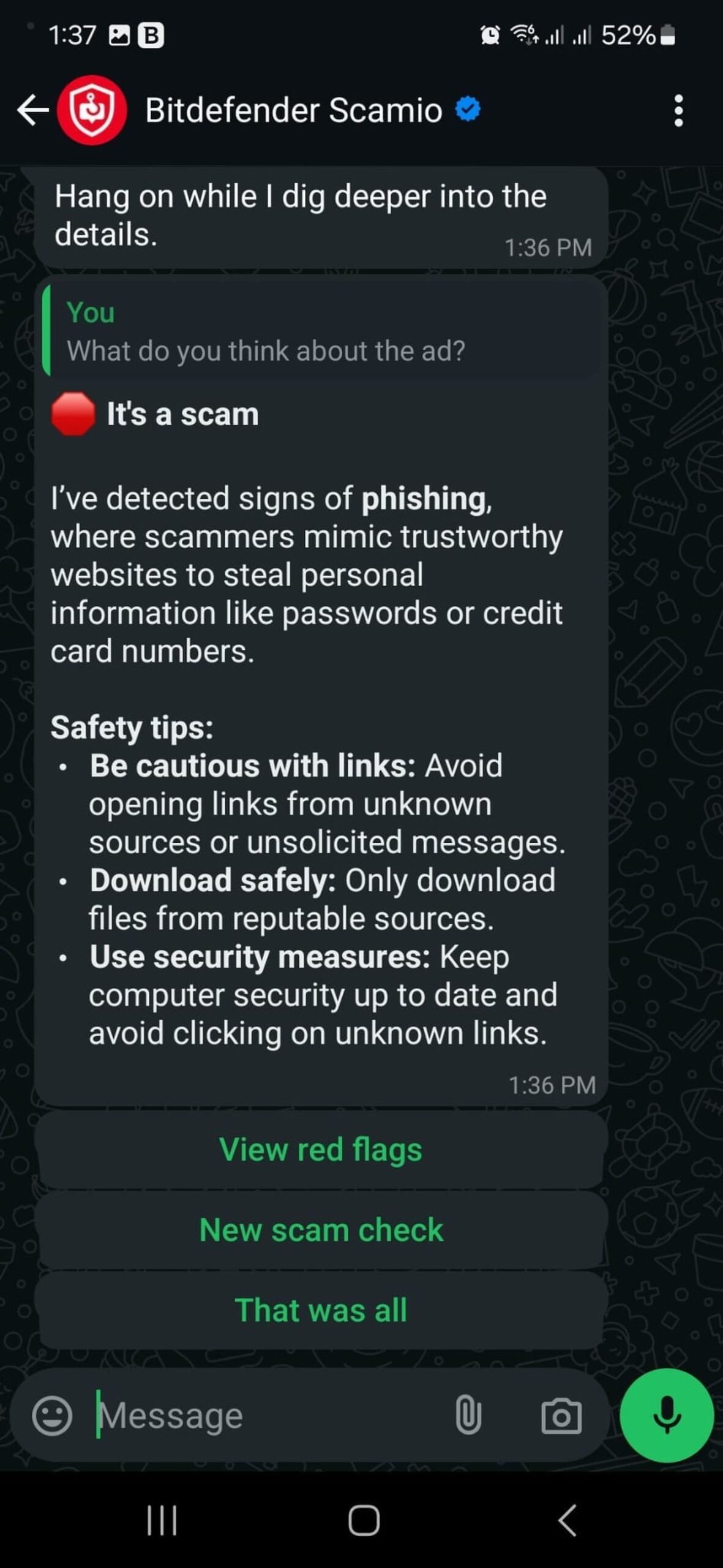

Bitdefender biedt een tool genaamd Scamio, waarmee gebruikers schadelijke inhoud online kunnen identificeren. Het beoordeelt links, berichten en andere digitale interacties om mogelijke oplichting te benadrukken, waardoor gebruikers een extra verdedigingslaag krijgen.

Uitgelichte afbeeldingscredits: Soumil Kumar/Unsplash