Oracle heeft geweigerd Een inbreuk op zijn Oracle Cloud Federated SSO -inlogservers en de diefstal van accountgegevens voor zes miljoen gebruikers. Echter, BleepingComputer heeft meerdere bedrijven geverifieerd, bevestigen de geldigheid van de vermeende geschikte gegevensmonsters.

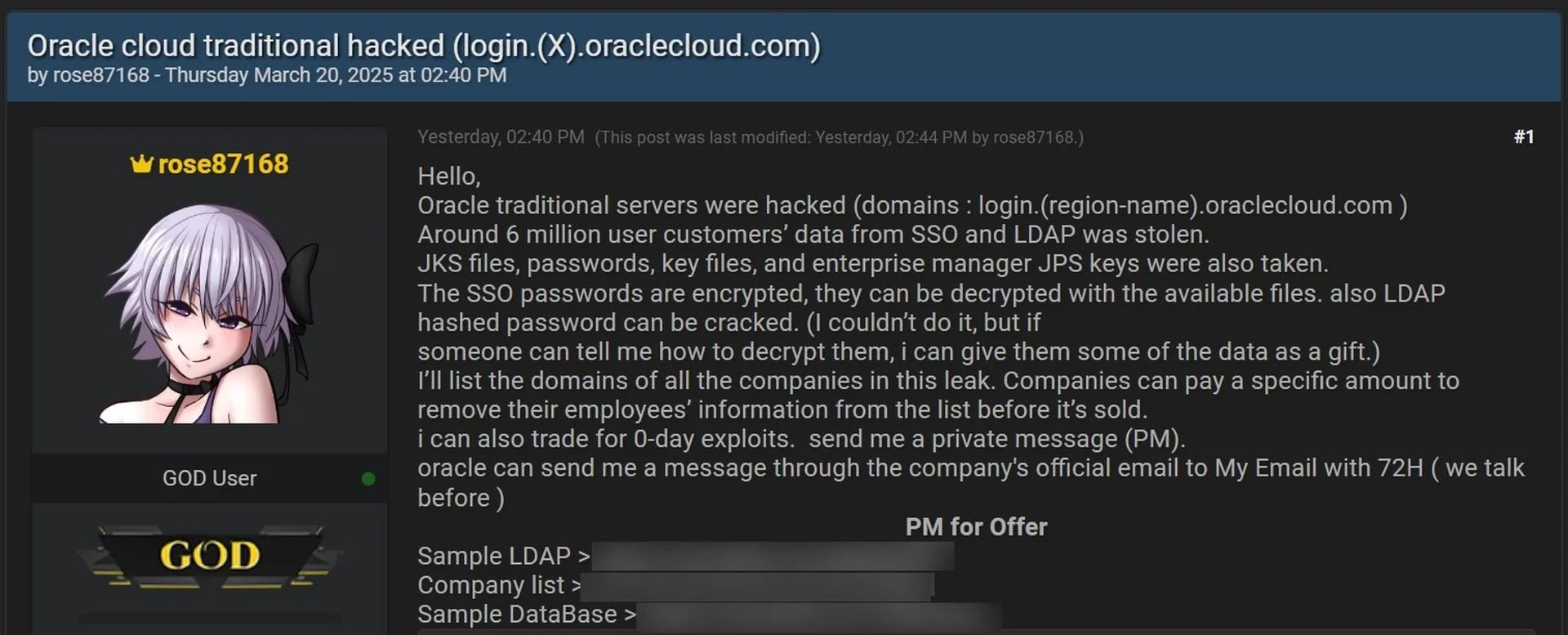

De inbreuk werd voor het eerst gemeld door een persoon genaamd Rose87168, die beweerde toegang te hebben tot Oracle Cloud Servers. De dreigingsacteur begon vermeende authenticatiegegevens te verkopen voor 6 miljoen gebruikers, en beweerde dat gestolen SSO, en LDAP -wachtwoorden konden worden gedecodeerd.

De gecompromitteerde gegevens omvatten e -mailadressen, LDAP -gegevens en een lijst van 140.621 domeinen voor bedrijven en overheidsinstanties die door de inbreuk worden getroffen. Veel van deze domeinen zien er echter uit als tests en meerdere domeinen zijn van sommige bedrijven.

Sommige domeinen lijken tests te zijn en er bestaan meerdere domeinen per bedrijf.

ROSE87168 bood ook een archief.org -URL die leidde naar een tekstbestand dat ze op de server “login.us2.oraclecloud.com” plaatsten. Dit toonde het vermogen van de hacker om bestanden te maken op de servers van Oracle, die de kans op een inbreuk ondersteunt.

Oracle heeft echter de claims van een inbreuk weerlegd, ondanks de demo van gegevensverificatie door verschillende bedrijven.

Sommige beursgenoteerde bedrijven hebben de authenticiteit van een deel van de gegevens geverifieerd, inclusief LDAP -weergavenamen en e -mailadressen, wat bevestigt dat de overtreden gegevens geldig zijn.

Een van de e -mails verkregen door BleepingComputer demonstreert de dreigingsacteur die contact opneemt met het beveiligingsteam van Oracle over hun gegevens. Deze correspondentie laat zien dat ze de beoogde targeting hebben bereikt.

De hacker had contact opgenomen met Oracle Security -e -mail en beweerde dat hij Oracle Cloud -accountgegevens had verkregen voor zes miljoen gebruikers.

BleepingComputer Ook ontving communicatie dat hen geloofde dat Oracle verder betrokken was bij de dreigingsacteur. Dit kan een poging tot een interactie suggereren, maar niet expliciet op de bron aangegeven.

Het cybersecurity -bedrijf CloudSek ontdekte dat de Oracle Fusion Middleware 11G -server een oudere kwetsbare versie gebruikte. De dreigingsacteur beweerde een kwetsbaarheid in de software van Oracle te hebben benut, gevolgd als CVE-2021-35587. Gewoonlijk kunnen dit van de URL van archief.org software -kwetsbaarheden bugs en bedreigingsfactoren blootleggen.

De server “Login.us2.oracleCloud.com” werd offline door Oracle gebracht kort nadat het nieuws over de vermeende inbreuk opdook.

De ironie hier is dat Oracle, de Titan of Database Security, wordt gevangen in een ontkenningsweb waar zelfs zijn eigen klanten tegen verifiëren.

Deze discrepantie onderstreept het voelbare mysterie achter cybersecurity: wat is een verifieerbare inbreuk? Dat Oracle neemt de server offline – een schijnbaar gewone server, maar één die door gedaagden wordt gebruikt – schiet op een opzettelijke maar toch tegenstrijdige reactie.

Het is van cruciaal belang om aan te pakken dat veel van deze domeinen als tests worden opgemerkt, en meerdere behoren tot dezelfde entiteiten, wat suggereert dat de aanvallers alleen maar directory -informatie hebben geschraapt of een manier hebben gevonden om meerdere subdomeinen op illusionistische wijze te toveren.

- De cybersecurity -firma Cloudsek ontdekt: Een oudere kwetsbare versie van Oracle Fusion Middleware 11G actief, mogelijk uitgebuit door CVE-2021-35587.

Het is absoluut noodzakelijk om de kloof tussen de snelle actie van Oracle in twijfel te trekken om een server en de directe weigering van elke inbreuk neer te halen, terwijl de mazen open blijven voor verdere infiltratie. Dit belicht een groeiend probleem in cybersecurity, waar bedrijven het gevaar moeten confronteren dat wordt gepresenteerd door verouderde software en andere kwetsbaarheden die ze veel te lang hebben genegeerd.

De belangrijkste afhaalmaaltijd is niet de ontkenning, maar de betrokkenheid: gecompartimenteerde rapporten tonen aan dat de dreigingsacteur het beveiligingsteam van Oracle heeft bereikt met gestolen gegevensmonsters. Deze interactie is veelzeggend – de verdedigingsstrategieën van Oracle hebben een uitgebreide revisie nodig, waaronder zowel het beperken van serverbeveiliging als het aanpakken van potentiële kwetsbaarheden in hun software.